网络安全信息与动态周报 - 国家互联网应急中心

一、本周网络安全基本态势1的主机数约为153.5万个,较上周环比减少了约19.6;无新增网络病毒家族;境内被篡改政府网站数量为39个,较上周数量环比大幅下降了约51.3;新增信息安全漏洞76个,较上周

一、本周网络安全基本态势

1的主机数约为153.5万个,较上周环比减少了约19.6;无新增网络病毒家族;境内被篡改政府网站数量为39个,较上周数量环比大幅下降了约51.3;新增信息安全漏洞76个,较上周新增数量减少了约43.3,其中新增高危漏洞29个,环比减少了约19.4。

本周网络病毒活动情况

1、网络病毒监测情况

本周境内感染网络病毒的主机数约为153.5万个,较上周环比下降了约19.6。其中,境内被木马或被僵尸程序控制的主机约为44.3万个,环比减少了约8.1;境内感染飞客(Conficker )蠕虫的主机约为109.2万个,较上周数量环比减少了约23.5。

木马或僵尸程序受控主机在我国大陆的分布情况如下图所示,其中红色区域是木马和僵尸程序感染量最多的地区,排名前三位的分别是广东省约7万个(约占中国大陆总感染量的15.7)、浙江省约2.9万个(约占中国大陆总感染量的6.6)和江苏省约2.7万个(约占中国大陆总感染量的6.1)。

注1:一般情况下,恶意代码是指在未经授权的情况下,在信息系统中安装、执行以达到不正当目的的程序。

2、TOP5活跃网络病毒

本周,中国反网络病毒联盟(ANV A )2整理发布的活跃网络病毒3如下表所示。其中,利用网页挂马或捆绑下载进行传播的网络病毒所占比例较高,病毒仍多以利用系统漏洞的方式对系统进行攻击。ANV A 提醒互联网用户一方面要加强系统漏洞的修补加固,安装具有主动防御功能的安全软件,开启各项监控,并及时更新;另一方面,建议互联网用户使用正版的操作系统和应用软件,不要轻易打开网络上来源不明的图片、音乐、视频等文件,不要下载和安装一些来历不明的软件,特别是一些所谓的外挂程序。

注2:中国反网络病毒联盟(Anti Network-Virus Alliance of China,缩写ANVA )是由中国互联网协会网络与信息安全工作委员会发起、CNCERT 具体组织运作的行业联盟。反网络病毒联盟依托CNCERT 的技术和资源优势,通过社会化机制组织开展互联网网络病毒防范、治理相关的信息收集发布、技术研发交流、宣传教育、联合打击等工作,并面向社会提供信息咨询、技术支持等服务,以净化公共互联网网络环境,提升互联网网络安全水平。

3、网络病毒捕获和传播情况

本周,CNCERT 捕获了大量新增网络病毒文件4,其中按网络病毒名称5统计新增84个,较上周新增数量减少了约10.6;按网络病毒家族6统计无新增。

网络病毒主要对一些防护比较薄弱或者访问量较大的网站通过网页挂马的方式进行传播。当存在安全漏洞的用户主机访问了这些被黑客挂马的网站后,会经过多级跳转暗中连接黑客最终“放马”的站点下载网络病毒。本周,CNCERT 监测发现排名前十的活跃放马站点域名和活跃放马站点IP 分别如下两表所示。

网络病毒在传播过程中,往往需要利用黑客注册的大量域名。本周,CNCERT 监测发现的放马站点中,通过域名访问的共涉及有407个域名,通过IP 直接访问的共涉及有116个IP 。在407个放马站点域名中,于境内注册的域名数为109个(约占26.8),于境外注册的域名数为290个(约占71.3),未知注册商所属境内外信息的有8个(约占2)。下

注4:网络病毒文件是网络病毒的载体,包括可执行文件、动态链接库文件等,每个文件都可以用哈希值唯一

标识。

注5:网络病毒名称是通过网络病毒行为、源代码编译关系等方法确定的具有相同功能的网络病毒命名,完整的命名一般包括:分类、家族名和变种号。一般而言,大量不同的网络病毒文件会对应同一个网络病毒名称。 注6:网络病毒家族是具有代码同源关系或行为相似性的网络病毒文件集合的统称,每个网络病毒家族一般包

图为这些放马站点域名按所属顶级域的分布情况,排名前三位的是.com (约占45.7)、.info (约占16.5)、.cn (约占11.1

)。

此外,通信行业互联网信息通报成员单位向CNCERT 共报送了43个恶意域名或IP(去重后

) ,各单位报送数量统计如下图所示。

针对CNCERT 自主监测发现以及各单位报送数据,CNCERT 积极协调域名注册机构等进行处置(参见本周事件处理情况部分) ,同时通过ANVA 在其官方网站上发布恶意地址黑名单(详细黑名单请参见:http://www.anva.org.cn/sites/main/list/newlist.htm?columnid=92) 。请各网站管理机构注意检查网站页面中是否被嵌入列入恶意地址黑名单的URL ,并及时修补漏洞,加强网站的安全防护水平,不要无意中成为传播网络病毒的“帮凶”。

,

本周网站安全情况7

根据CNCERT 监测数据,本周境内被篡改网站数量为480个,较上周数量环比下降了约41.5。境内被篡改网站数量按类型分布情况如下图所示,数量最多的仍是.com 和.com.cn 域名类网站。其中,.gov.cn 域名类网站有39个(占境内8.1),较上周环比大幅减少了约

51.3。

本周监测发现并协调处理的部分被篡改政府网站(网站所属机构标为省、市、区单位的gov.cn )的列表如下,其中是否恢复是截止到5月7日12时前的验证结果。

根据通信行业各互联网信息通报成员单位报送数据,本周共发现境内被挂马网站数量为117个(去重后),较上周环比减少了约40。其中,.gov.cn 域名类网站有22个(约占境内18.8),环比减少了约4.3。各单位报送数量如下图所示。

注7:政府网站是指英文域名以“.gov.cn ”结尾的网站,但不排除个别非政府部门也使用“.gov.cn ”的情况。表

,

截至5月7日12时,仍存在被挂马或被植入不正当广告链接(如:网络游戏、色情网站链接)的政府网站如下表所示。

本周事件处理情况

1、 本周处理各类事件数量

对国内外通过电子邮件、热线电话、传真等方式报告的网络安全事件,以及自主监测发现的网络安全事件,CNCERT 根据事件的影响范围和存活性、涉及用户的性质等因素,筛选重要事件进行协调处理。

本周,CNCERT 通过与基础电信运营商、域名注册服务机构的合作机制,以及反网络病毒联盟(ANV A )的工作机制,共协调处理了147起网络安全事件。

2、 本周恶意域名和恶意服务器处理情况

依据《中国互联网域名管理办法》和《木马和僵尸网络监测与处置机制》等相关法律法规的规定,本周ANV A 在中国电信等基础电信运营企业以及花生壳、江苏邦宁、上海有孚、万网、希网、新网互联、新网数码等域名注册服务机构的配合和支持下,并通过与境外域名注册商和国际安全组织的协作机制,对97个境内外参与传播网络病毒或仿冒网站的恶意域名采取了处置措施。详细列表如下所示。

本周重要安全漏洞

本周,国家信息安全漏洞共享平台(CNVD )8整理和发布以下重要安全漏洞,详细的漏洞信息请参见CNVD 漏洞周报(www.cnvd.org.cn/reports/list)。

注8:CNVD 是CNCERT 联合国内重要信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的信息安全漏洞信息共享知识库,致力于建立国家统一的信息安全漏洞收集、发布、验证、分析等应急

1、Google Chrome安全漏洞

Google Chrome是一款WEB 浏览器。本周,该产品被披露存在多个安全漏洞,攻击者可以利用漏洞构建恶意WEB 页,诱使用户解析执行任意代码。CNVD 收录的相关漏洞包括:Google Chrome XML解析漏洞、Google Chrome floats处理漏洞(CNVD-2012-11563)、Google Chrome沙盒IPC 竞争条件漏洞、Google Chrome IPC校验失败漏洞、Google Chrome floats 处理内存错误引用漏洞。上述漏洞的综合评级均为“高危”。目前,厂商已经发布这些漏洞的修补程序,CNVD 提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。

2、 HP 产品安全漏洞

HP Systems Insight Manager是一款实现对IT 基础设施统一管理的解决方案;HP System Health Application 和Command Line Utilities 是运行在Linux 上基于IPMI 的硬件监控工具集;HP SNMP Agents则是基于SNMP 协议的设备监控软件。本周,上述HP 产品被披露存在多个安全漏洞,攻击者可以利用漏洞构建恶意链接,诱使用户解析,重定向用户到任意WEB 站点,达到未授权访问系统资源、窃取敏感信息或执行任意代码的攻击目的。

CNVD 收录的相关漏洞包括:HP SNMP Agents存在未明URI 重定向漏洞、HP System Health Application和Command Line Utilities远程代码执行漏洞、HP SNMP Agents存在未明跨站脚本漏洞、HP Insight Management Agents未授权操作数据漏洞、HP Insight Management Agents 跨站脚本漏洞、HP Insight Management Agents URL 重定向漏洞、HP Insight Management Agents跨站请求伪造漏洞、HP Systems Insight Manager验证绕过漏洞等。

其中,“HP System Health Application和Command Line Utilities远程代码执行漏洞”、“HP Insight Management Agents URL重定向漏洞”、“HP Systems Insight Manager验证绕过漏洞”的综合评级均为“高危”。目前,HP 已经发布这些漏洞的修补程序,CNVD 提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。

3、WordPress 安全漏洞

WordPress 是一款PHP 语言开发的网站内容管理系统。本周,该产品被披露存在多个安全漏洞,攻击者可以利用漏洞窃取敏感信息或执行任意代码。CNVD 收录的相关漏洞包括:WordPress Zingiri 网上商店插件HTML 注入漏洞(CNVD-2012-11631)、WordPress wp-comments-post.php 跨站脚本漏洞、WordPress wp-includes/formatting.php跨站脚本漏洞、WordPress 预先访问限制策略绕过漏洞、WordPress 同源策略绕过漏洞、WordPress js文件存在未知漏洞、WordPress 插件WPSC MijnPress 'rwflush' 参数跨站脚本漏洞、WordPress swf 文件存在未知漏洞。其中,“WordPress js文件存在未知漏洞”和“WordPress swf文件存在未知漏洞”的综合评级为“高危”。目前,除“WordPress插件WPSC MijnPress 'rwflush'参数跨站脚本漏洞”和“WordPress Zingiri网上商店插件HTML 注入漏洞(CNVD-2012-11631)”外,

,

厂商已经发布其他漏洞的修补程序,CNVD 提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。 4、Drupal 产品安全漏洞

Drupal 是一款网站内容管理系统。本周,该产品的多个模块被披露存在多个安全漏洞,攻击者可以利用漏洞在用户浏览器中执行任意脚本代码,窃取基于cookie 的身份验证凭据并发起其他攻击。CNVD 收录的相关漏洞包括:Drupal Taxonomy Grid : Catalog模块存在未明跨站脚本漏洞、Drupal Addressbook模块SQL 注入漏洞、Drupal Addressbook模块跨站脚本漏洞、Drupal Addressbook模块跨站请求伪造漏洞。其中,“Drupal Addressbook模块SQL 注入漏洞”的综合评级为“高危”。厂商尚未发布上述漏洞的修补程序,CNVD 提醒广大用户随时关注厂商主页以获取最新版本。 5、GENU 存在多个SQL 注入漏洞

GENU 是一款网站内容管理系统。本周,GENU 被披露存在一个综合评级为“高危”的SQL 注入漏洞,主要影响2012.3版本。攻击者可以利用漏洞提交恶意SQL 查询,获得数据库信息或控制应用系统。目前,厂商尚未发布该漏洞的修补程序,且互联网上已经出现了针对该漏洞的攻击代码。CNVD 提醒广大用户随时关注厂商主页以获取最新版本。

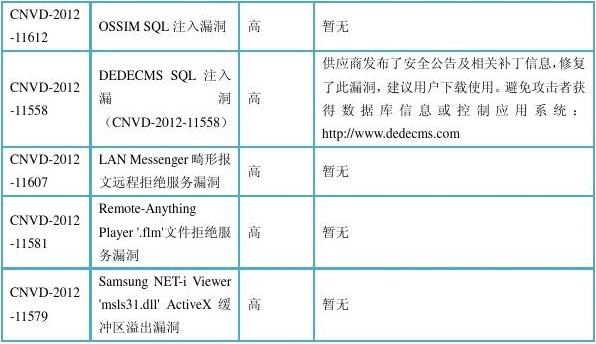

更多高危漏洞见下表所示,详细信息可根据CNVD 编号,在CNVD 官网(www.cnvd.org.cn )进行查询。

小结:本周, Google Chrome 浏览器以及HP 的多款产品被批露存在漏洞,攻击者可以利用漏洞构建恶意链接发起攻击。Drupal 和WordPress 软件等网站内容管理系统被批露存在多个漏洞,攻击者可以利用漏洞窃取敏感信息或执行任意代码。上述产品由于采用的企业和个人用户较多,需引起重视,加强防范。此外,国产网站内容管理系统DEDECMS 以及国内工业控制系统软件Kingview 被披露的高危漏洞对国内企业、个人用户造成较大的影响,不过相关厂商都及时提供了补丁或解决方案。

CNVD 提醒使用上述软件的相关机构和个人及时采取安全防范措施。

二、业界新闻速递

网络安全事件与威胁

1、 英国防部内部网络多次遭黑客侵入

新华网5月5日消息 英国国防部网络安全主管乔纳森·肖少将向英国媒体披露,国防部内部计算机网络不止一次遭黑,包括绝密系统。但他拒绝公开遭黑的时间、绝密系统涵盖哪些资料等细节。至于遭黑次数,《卫报》5月3日援引肖的话报道,“难以统计”。“严重(网络侵入)事件不多,但确实存在,”肖说,“而且,这些只是我们知晓的情况,有可能还有我们不知晓的(侵入)事件。”肖少将说,国防部若想与网络对手正面交锋,就必须学会拥抱“非传统”甚至“怪异”的理念,跟上时代。他认为国防部得从大型商业网站“学习一两招怪招”,例如时下热门的社交网站“脸谱”为防止黑客攻击,“推出一项名为“白帽子”的计划,即只要黑客上报“脸谱”网站的安全漏洞,就可获得一笔不菲的奖金。“这恰是我们需要引入的怪主意。”同时,肖也认为,“网络国防”已经成为国防部重要新任务。

2、 英国打击严重有组织犯罪署网站遭黑客袭击关闭