EPON上行e家终端逻辑标识认证要求的开发090 915

EPON 上行e 家终端逻辑标识认证要求的开发2009.9.15一、e 家终端技术规范的相关要求1.1.1 设备注册认证功能对于EPON 上行的e 家终端,必须支持向OLT 进行设备注册,注册流程参见

EPON 上行e 家终端逻辑标识认证要求的开发

2009.9.15

一、e 家终端技术规范的相关要求

1.1.1 设备注册认证功能

对于EPON 上行的e 家终端,必须支持向OLT 进行设备注册,注册流程参见《中国电信EPON 设备技术要求》,EPON 上行e 家终端在采用了基于逻辑标识的认证方式向OLT 注册时,在首次OLT 注册认证成功并连接到ITMS 后需自动触发基于逻辑ID 设备首次认证流程。

a) ONU 逻辑标识的配置(仅针对EPON 上行e 家终端,电信维护人员和e 家终端用户都具有该操作权限)

对EPON 上行e 家终端,必须支持ONU 逻辑标识(LOID Password,具体要求参见《中国电信EPON 设备技术要求》)设置,并将LOID 、Password 的值分别赋给ITMS 管理参数InternetGatewayDevice.X_CT-COM_UserInfo.UserName和InternetGateway-Device.X_CT-COM_UserInfo.UserId。

本地恢复出厂设置时,e 家终端(e8)必须具备保留关键参数能力,各参数值以最后保存配置的为准,恢复出厂设置后第一次Inform 上报不发”0 boot”。关键参数包括:

— ITMS URL

— e 家终端(e8)和ITMS 间双向Digest 认证用户名/密码信息,

— 电信维护帐号的用户名/密码

— TR069 使用的WAN 连接及绑定关系(包含PVC/VLAN、绑定、路由等设置)

— 其他W AN 连接相关配置(包含PVC/VLAN、LAN/WLAN绑定关系、桥接/路由等设置、PPPoE 用户名/密码)

— 接入用户数相关参数

— SSID -2~SSID -4相关参数

— SIP PROXY域名、IP 地址、端口号、用户帐号、密码(适用于e 家终端e8-C 形态)

— 端口映射相关参数

— 设备认证状态(InternetGatewayDevice. X_CT-COM_ UserInfo.Times 、InternetGatewayDevice. X_CT-COM_ UserInfo.Limit 、InternetGateway-Device. X_CT-COM_ UserInfo.Status、InternetGatewayDevice. X_CT-COM_ UserInfo.Result )

— ONU 逻辑标识(仅针对EPON 上行e 家终端)

,远程恢复出厂设置必须具备保留关键参数能力(各关键参数值以最后保存配置的为准),其余配置必须恢复成出厂预配置,关键参数包括:

— ONU 逻辑标识(仅针对EPON 上行e 家终端)

远程恢复出厂设置后e 家终端(e8)第一次Inform 上报必须发”0 boot”。

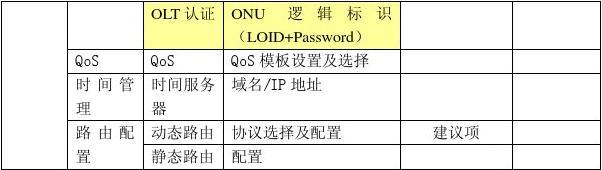

二、GUI 的相关要求

三、附参考资料:《中国电信EPON 设备技术要求》的相关内容

1.2 ONU 认证功能

EPON 系统应支持三种ONU 认证方式:

1) 基于物理标识的认证:采用ONU 的物理标识(在EPON 系统中,物理标识为ONU

的MAC 地址)作为认证标识的认证方法,具体实现见11.4.1节;

2) 基于逻辑标识的认证:采用ONU 的逻辑标识作为认证标识的认证方法,逻辑标识采

用LOID Password。具体实现见11.4.2节;

3) 混合模式:这种模式下可以实现基于物理地址进行认证的ONU 和基于逻辑标识的

ONU 认证方式的兼容,OLT 针对不同的ONU 采用上述两种认证方式中的一种。这种模式下,OLT 先基于ONU 的MAC 地址进行认证,在认证不通过时,OLT 会发起对该ONU 的基于逻辑标识的认证,具体实现见11.4.3节。

在EPON 系统中,对每个ONU 的具体认证模式由OLT 选择并发起相应的认证。OLT 的ONU 认证模式应可配置。缺省情况下,OLT 以混合模式对其下面的ONU 进行认证。

OLT 应支持PON 接口与ONU 之间的绑定功能,即特定物理标识或者逻辑标识的ONU 只能在特定的PON 口上注册。 1.2.1 基于MAC 地址的认证

,OLT 应支持基于ONU 的MAC 地址对ONU 合法性进行认证的能力,应拒绝非法ONU 的接入。OLT 应支持对该功能的开启和关闭配置。对于已被拒绝注册的ONU ,应采用11.5节规定的静默机制。

1.2.2 基于逻辑标识的ONU 认证

在EPON 系统中,为实现灵活的、便于维护的ONU 认证方法,本规范定义了一种基于逻辑标识的ONU 认证方法,逻辑标识包括LOID (LOID ――Logical ONU ID )和Password 两部分,其中Password 用户对LOID 的校验。对于已被拒绝注册的ONU ,应采用11.5节规定的静默机制。

OLT 及网管系统应支持基于逻辑标识的ONU 认证时有二种处理方式:仅判断LOID 、同时判断LOID Password,并且可灵活配置。

ONU 应能本地保存逻辑标识(LOID 和password ),当ONU 恢复出厂配置后,ONU 不会删除该逻辑标识信息。

1.2.2.1 基于逻辑标识的ONU 认证流程

在基于逻辑标识的ONU 认证系统中,ONU 上存储着用于认证的逻辑标识LOID Password,其主机(Host )执行Supplicant 功能,向OLT 上报其LOID 和Password 。OLT 执行Authenticator 功能。在OLT 主机或者EMS 服务器中存储所有ONU 的逻辑标识(即LOID 和Password )。OLT 发起对ONU 的认证并对ONU 上报的LOID 和Password 进行校验,然后根据校验的结果控制ONU 的接入。

在基于逻辑标识的ONU 认证系统中,ONU 的认证状态决定了ONU 是否能接入网络,在启用基于逻辑标识的ONU 认证时ONU 的初始认证状态一般为非授权(unauthorized )状态,在该状态下,除MPCP 报文、OAM 发现与搅动密钥更新以及ONU 基本信息查询OAM 报文、ONU 认证报文外OLT 不允许来自该ONU 的任何数据输入、输出通讯(OLT 对接受到的来自该ONU 的数据报文进行丢弃处理)。当ONU 通过基于逻辑标识的ONU 认证后,则该ONU 的认证状态切换到授权状态(authorized ),在该状态下OLT 允许ONU 进行正常通讯。

基于逻辑标识的ONU 认证流程如图32(a )和32(b )(分别为认证成功和失败的情况)所示。

一般情况下,OLT 通过向ONU 发送Auth_Request消息发起对ONU 的认证。ONU 收到该消息后向OLT 发送Auth_Response消息,该消息包含其逻辑标识(LOID 和Password )。OLT 对该ONU 的逻辑标识的合法性和正确性进行验证。如果验证通过,则向ONU 发送Auth_Sucess消息并将该ONU 的认证状态切换为“授权(authorized )”状态。如果ONU 认证失败,则OLT 向ONU 发送Auth_Failure消息,并保持该ONU 处于unauthorized 状态,然后向ONU 发送Register 消息(Flag =0x02:Deregister )使ONU 解注册。ONU 收到Auth_Failure消息后通过OAMPDU.indication 原语通知高层。ONU 在收到Deregister 消息后应通过MACI(REGISTER,status ⇐deregistered) 通知高层并转移到Wait 状态。在ONU 高层在收到该消息后,将启动一个定时器RegTmr ,该定时器表示启动下一次注册过程的时延Ts 。在定时器RegTmr 未超时之前,ONU 高层不会发出MACR (DA, REGISTER_REQ, STATUS<= REIGSTER) 命令;Ts 的值暂定为60s ;在ONU 高层未发出MACR (DA, REGISTER_REQ, STATUS<= REIGSTER) 命令之前,ONU 保持在WAIT 状态。当定时器RegTmr 超时后,ONU 高层将发出MACR (DA, REGISTER_REQ, STATUS<= REIGSTER)命令,ONU 将从WAIT 状态转移到REGISTERING 状态,并等待OLT 发出的DISCOVERY GATE 消息。当下一个发现窗口打开时,ONU 将发送REGISTER_REQ消息以实现MPCP 注册。当MPCP 完成后进行OAM 发现并随后进行基于逻辑标识的ONU 认证过程。

,Supplicant

(ONU)Authenticator (OLT)

图 32(a )基于逻辑标识的ONU 认证的流程(认证成功)

Supplicant

(ONU)Authenticator (OLT)

图32(b ) 基于逻辑标识的ONU 认证的流程(认证失败)

当ONU 的逻辑标识中的任何一个字段被修改或者通过ONU 本地管理界面配置其“重启动基于逻辑标识的ONU 认证”后,ONU 软件重启动后ONU 重新认证。此后的过程与OLT 发起的认证过程相同,如图33所示。

,Supplicant

(ONU)

Authenticator (OLT)

图33 ONU发起基于逻辑标识的ONU 认证的流程

OLT 和ONU 之间通过本标准定义的基于扩展OAM 的ONU 认证消息进行通讯。本规范仅规定OLT 和ONU 之间的认证协议,对于OLT 与OLT 主机或网管服务器之间进行ONU Password校验的通讯协议不在本标准范围内。

如果出现两个ONU 认证时使用的LOID 和Password 冲突,则先通过认证的ONU 正常使用,后发起认证的ONU 被拒绝,发送认证失败Auth_Failure消息,且Failure_Type=0x03,同时,OLT 应向网管上报告警。

此外,对于基于逻辑标识的ONU 认证失败事件,OLT 应记录并上报网元管理系统。

1.2.2.2 基于逻辑标识的ONU 认证消息

如6.5.3.2节规定,用于基于逻辑标识的ONU 认证的OAM 消息采用值为“0x05”的扩展的操作码(Ext. Opcode)。具体消息格式如图34所示。

,

Octets

6

6

2

1

2

1

3

1

1

2

X

Y

4

图34 用于基于逻辑标识的ONU 认证的OAMPDU 格式

图中Auth_Code字段(长度为1字节)表示具体的ONU 认证操作。包括如下4种操作类型:

——认证请求(Auth_Request):值为0x01,由OLT 向ONU 发出,以请求ONU 上报其LOID 和Password ;

——认证响应(Auth_Response):值为0x02,作为ONU 对OLT 发来的Auth_Request报文的响应,向OLT 上报其LOID 和Password ;

——认证成功(Auth_Sucess):值为0x03,由OLT 向ONU 发出,表明该ONU 已经通过认证;

——认证失败(Auth_Failure):值为0x04,由OLT 向ONU 发出,表明该ONU 认证失败。

Length of Authentication Data字段(长度为2字节)表示其后面的Authentication Data字段的长度,单位为字节。

Authentication Data字段(其长度和内容取决于Auth_Code)为具体的数据,具体规定如下:

1) 认证请求报文(Auth_Request):

Auth_Request报文的Authentication Data 字段包括Auth_Type字段,长度为1字节。Auth_Type字段表示认证类型。在Auth_Request报文中Auth_Type默认取值为0x01:表示LOID Password方式,即要求ONU 在Auth_Response报文上报其LOID 和Password ;其他取值保留作为扩展。

2) 认证响应(Auth_Response):

Auth_Response报文的Authentication Data 字段包括Auth_Type字段(长度为1字节)和Auth_Type_Data字段(长度可变)。

Auth_Type字段表示认证类型。目前,在Auth_Request报文中Auth_Type有2个取值:取值为0x01时的定义与Auth_Request报文中的定义相同;取值为0x02时表示ONU 不支持或

,不能接受Auth_Request消息中请求的认证类型(Auth_Type),即Nak (这个取值仅对Auth_Response有意义,即Auth_Response Only);其他取值保留。

当Auth_Type=0x01时,Auth_Response报文中的Auth_Type_Data字段包含24字节的LOID 和12字节的Password 。实际的LOID 和Password (不包含为补足24/12字节而填充的“0”)均不应以“0”开始,可以以“0”结束。LOID 和Password 均以ASCII 码表示。这种情况下的Auth_Response报文及Auth_Type_Data字段的格式如图 35(a )所示。如果LOID/Password的实际长度小于24字节/12字节,则在实际的ONU_ID/Password前面填“0”以补足24字节/12字节。

当Auth_Type=0x02时,Auth_Response报文中的Auth_Type_Data字段包含长度为一个字节的Desired Auth_Type,该字段表示ONU 希望采用的认证类型(当前的缺省值为0x01,表示希望采用的认证类型为LOID Password方式,因为暂时没有其他认证类型)。这种情况下的Auth_Response报文及Auth_Type_Data字段的格式如图35(b )所示。

通常Auth_Response中的Auth_Type域和Auth_Request中的Auth_Type域相同,除Auth_Response中返回值为Nak 的Auth_Type情况除外。

3) 认证成功(Auth_Sucess):

Auth_Sucess报文不存在Authentication Data 字段,所以其Length of Authentication Data 字段为0x00。

4) 认证失败(Auth_Failure)

Auth_Failure报文格式如图35(c )所示,其Length of Authentication Data字段为0x01,其Authentication Data字段仅包含一个字节的“Failure_Type”字段。Failure_Type=0x01表示LOID 不存在;Failure_Type=0x02表示LOID 存在但Password 错误;Failure_Type=0x03表示LOID 冲突,即已有该LOID 的ONU 认证成功。

1 Octet1 Octet2 Octets1 Octet24 Octets

12 Octets

(a ) Auth_Response报文格式(LOID PW类型)

1 Octet1 Octet2 Octets1 Octet1 Octet

(b

) Auth_Response报文格式(Nak 类型)

1 Octet

1 Octet2 Octets1 Octet

(c ) Auth_Failure报文格式

图35 几种典型认证报文的格式

1.2.3 混合认证模式

为实现对现网中大量基于MAC 地址进行认证的ONU (即不支持基于逻辑标识的认证方式的ONU )的兼容,OLT 设备同时支持基于MAC 地址的ONU 认证方式和基于逻辑标识的ONU 认证方式:

,OLT 具有一个合法ONU MAC地址数据库,对于网络上原有的ONU ,在未进行软件升级前仍然执行基于MAC 地址的认证方式。对于通过MAC 认证的ONU ,OLT 直接将该ONU 设为授权状态,OLT 允许来自该ONU 的OAM 和数据业务通过。

对于未通过MAC 地址认证的ONU (在OLT 的MAC 地址库中没有改ONU 的MAC 地址),OLT 仍然允许其完成MPCP 发现和OAM 发现,并启动基于逻辑标识的ONU 认证(OLT 发起)。通过基于逻辑标识的认证的ONU 的数据通道打开,未通过基于逻辑标识的认证的ONU 的数据通道保持关闭并使ONU 解注册。此时,OLT 及网管系统应支持三种处理方式:仅判断LOID 、同时判断LOID Password,并且可灵活配置。

1.3 ONU 的静默机制

对于已被拒绝注册的非法ONU ,应减少ONU 不断尝试注册给系统带来的负面影响,同时考虑工程的便利,仍然给该ONU 一定的尝试注册的机会。ONU 的MPCP 层次的状态机应符合IEEE802.3-2005的规定,并且ONU 的高层协议应支持被OLT 拒绝注册后的静默机制。ONU 的静默机制利用WAIT 和DENIED 状态之间的转移过程实现,具体非法ONU 的注册过程和静默机制如下所述:

1) OLT 向所有ONU 广播一个Discovery Gate消息,打开ONU 发现窗口;

2) ONU 向OLT 发送一个Register_REQ消息,该消息中包含其MAC 地址信息;然后

ONU 等待OLT 发送Register 消息;

3) 如果ONU 是非法ONU ,OLT 将发送Nack Register消息(flag =4);

4) ONU 收到Nack Register 消息后,应通过MACI(REGISTER,status ⇐denied) 通知

高层;

5) 在ONU 高层在收到该MACI 消息后,将启动一个定时器RegTmr ,该定时器表示启

动下一次注册过程的时延Ts 。在定时器RegTmr 未超时之前,ONU 高层不会发出MACR (DA, REGISTER_REQ, STATUS<= REIGSTER)命令;Ts 的值暂定为60s ;在ONU 高层未发出MACR (DA, REGISTER_REQ, STATUS<= REIGSTER) 命令之前,ONU 保持在WAIT 状态;

6) 当定时器RegTmr 超时后,ONU 高层将发出MACR (DA, REGISTER_REQ,

STATUS<= REIGSTER)命令,ONU 将从WAIT 状态转移到REGISTERING 状态,并等待OLT 发出的DISCOVERY GATE 消息。当下一个发现窗口打开时,ONU 将发送REGISTER_REQ消息以实现注册。

此外,当OLT 发现非法ONU 的注册事件后,应上报网元管理系统。